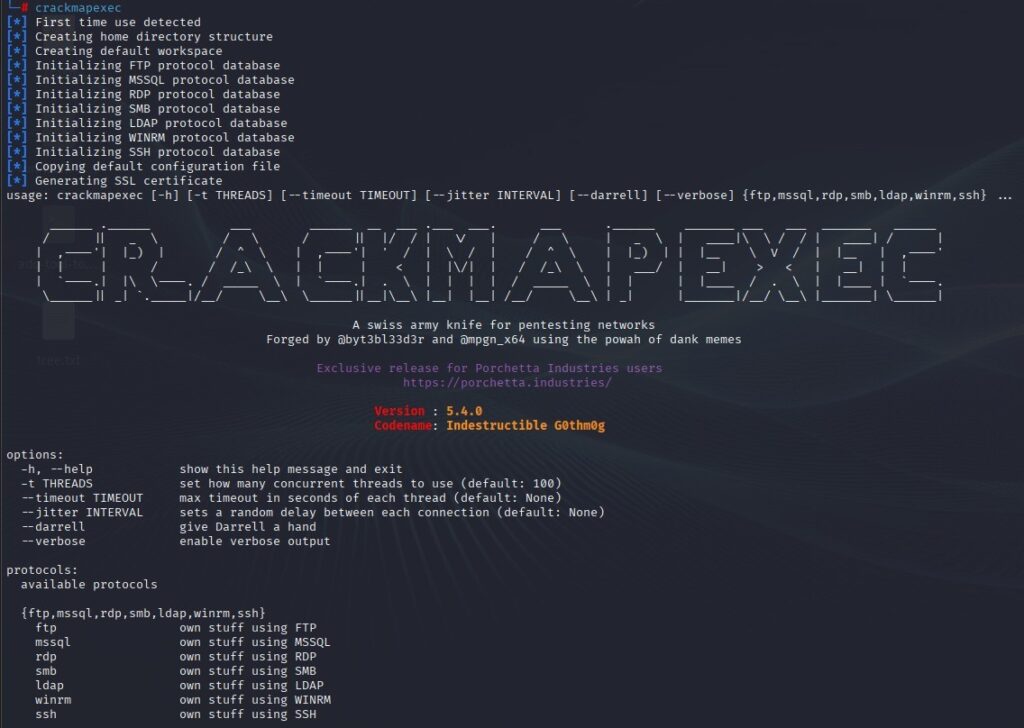

CrackMapExec (CME)

:📋 نظرة عامة

CrackMapExec هي أداة اختبار اختراق متقدمة تُستخدم لاختبار شبكات Windows عبر بروتوكولات مثل SMB .وRDP وWinRM

تُعتبر من الأدوات الأساسية في مرحلة Post-Exploitation وتساعد في تنفيذ أوامر، التحقق من صلاحيات المستخدمين، .وتسريب كلمات المرور في بيئات الدومين

مناسبة جدًا لفرق Red Team ومختبري الاختراق الذين يعملون على بيئات Active Directory.

:🗂️ فئة التصنيف

Red Team

Post-Exploitation

Network Attacks

Active Directory Attacks

:🔧 التثبيت

تثبيت عبر Python (موصى به)

sudo apt install python3-pip

pip3 install crackmapexec

:أو تثبيت يدوي من المصدر

git clone

cd CrackMapExec

pip3 install -r requirements.txt

python3 setup.py install

:🌟 المميزات الرئيسية

| الوصف |

| تشغيل أوامر على أجهزة Windows باستخدام SMB أو WinRM |

| اختبار أسماء مستخدمين وكلمات مرور على نطاق واسع |

| جمع معلومات من الشبكة مثل الدومين، أنظمة التشغيل، إلخ |

| SMB – RDP – WinRM |

| الميزة |

| تنفيذ أوامر عن بعد |

| التحقق من الوصول |

| فحص الشبكة |

| دعم متعدد للبروتوكولات |

تنفيذ أوامر عبر SMB

cme smb 192.168.1.0/24 -u admin -p password

اختبار صلاحيات المستخدم

cme smb target_ip -u user -p pass –shares

تشغيل سكربتات / Dump معلومات

cme smb target_ip -u user -p pass –local-users

CrackMapExec تدعم العديد من الإضافات والموديولات المدمجة لجمع معلومات دقيقة وتنفيذ هجمات متقدمة

:ملاحظات هامة

- تتطلب أحيانًا صلاحيات مسؤول (Admin) على الجهاز الهدف لتنفيذ بعض الأوامر

- يُفضّل استخدامها في بيئة اختبارية أو بيئات مُصرح بها قانونيًا

- تعمل بكفاءة عالية ضمن حملات Red Team التي تستهدف Active Directory