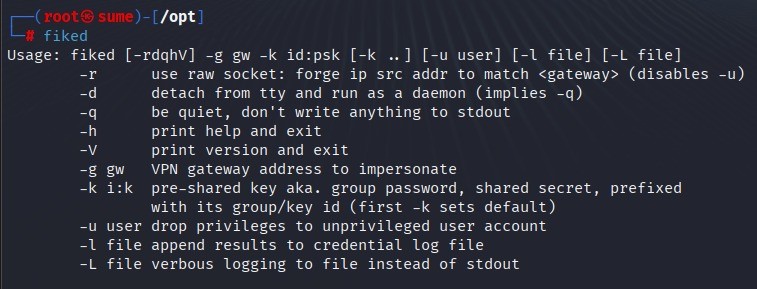

اداة هجومية | Fiked

:📋 نظرة عامة

fiked هي أداة هجومية متخصصة في تزييف خادم RADIUS، وتُستخدم في شنّ هجمات Captive Portal Spoofing أو Credential Harvesting ضد شبكات Wi-Fi التي تعتمد على المصادقة عبر بروتوكولات مثل PEAP أو EAP

هدفها هو خداع المستخدمين وإقناعهم بإدخال بيانات اعتمادهم (اسم المستخدم + كلمة المرور)، ومن ثم حفظها محليًا للمهاجم

تُستخدم بشكل شائع في حملات Red Team أو اختبارات الحماية ضد هجمات الهندسة الاجتماعية اللاسلكية

: 🗂️ فئة التصنيف

Red Team

Wireless Attacks

Credential Harvesting

Social Engineering

:🔧 التثبيت

:تثبيت من المصدر

git clone

cd fiked

make

تشغيل fiked على واجهة الشبكة

./fiked -i eth0

يتم حفظ بيانات الاعتماد التي يتم اصطيادها في ملف mschap.txt داخل نفس مجلد لأداة

:🌟 المميزات الرئيسية

| الوصف |

| ينشئ سيرفر مزيف يقلد شبكات Wi-Fi الموثوقة |

| يحفظ اسم المستخدم وكلمة المرور التي يُدخلها الضحية |

| مثالي لاستهداف شبكات تستخدم المصادقة عبر EAP وMicrosoft |

| يُستخدم بجانب أدوات مثل hostapd-wpe أو FakeAP لإنشاء بيئة خادعة |

| الميزة |

| تزييف خادم RADIUS |

| جمع بيانات الاعتماد |

| مهاجمة PEAP/MSCHAPv2 |

| سهل الدمج مع Rogue AP |